از مدیریت از راه دور و jackpotting ، تا بدافزارهایی که در دارک وب (Dark web) فروخته میشود ، حمله به دستگاههای خود پرداز سابقه و داستانی طولانی دارد . و مانند سایر عرصه های جرایم سایبری ، مهاجمان هر ساله مهارت های بیشتری برای دستبرد به دستگاه های بانکی کسب می کنند. پس چشمانداز صنعت خودپرداز تا سال ۲۰۲۰ چگونه به نظر میرسد ؟ بیایید نگاهی به این موضوع بیندازیم .

دنیای بدافزارهای ATM و POS

حمله به دستگاه های خودپرداز موضوع تازه و غیرمنتظره ای نیست، گذشته از این، اصلی ترین انگیزه و دلیل مهاجمان برای ارتکاب این نوع جرایم چیست؟ پول! و خودپردازها مراکز پول نقد هستند.تنها یک دستبرد موفق آمیز برای بدست آوردن صدها هزار دلار کافیست.

هرچند دستبرد به دستگاههای خودپرداز، کمی متفاوت از تهدیدهای مالی سنتی، مانند ایمیل های فیشینگ (ایمیل هایی که برای نفوذ به سیستم و سرقت اطلاعات کاربر برای آنها فرستاده می شود) یا وب سایتهای اینترنتی فریب دهنده است. و این به آن علت است که دستگاههای خود پرداز در فضایی منحصر به فرد در دنیای تکنولوژی فعالیت میکنند: آنها باید به شبکههای شرکتی متصل باشند و در عین حال برای کسانی که به آنها مراجعه می کنند، قابل دسترسی باشند.

تفاوتهای فنی حاصله به این معنی است که روشهای حمله به این دستگاه ها از آنهایی که برای مقاصد سنتی استفاده میشد متفاوت هستند.

همچنین دستگاههای خود پرداز دارای چندین ویژگی مشترک هستند که آنها را به ویژه در برابر حملات آسیبپذیر میسازد:

- نرمافزار سنتی که بخشی از ضمانت ارائهشده توسط فروشندگان است _____اگر تغییرات بزرگی رخ دهد که توسط فروشندگان تایید نشده باشد از جمله نصب نرمافزار AV، این ضمانتنامه منقضی می شود.

- استفاده از سیستمعامل منسوخ و برنامههایی که روی آن ها نصب و اجرا می شود

- محل قرارگیری این دستگاه ها به گونهای انتخاب میشوند که دسترسی به بیشترین تعداد مشتریان ممکن، از جمله کسانی که در مناطق دور افتاده هستند، را فراهم کنند.__ این محل ها عموما فاقد هرگونه امنیت فیزیکی معقول هستند.

نرمافزارهای قدیمی بسیار آسیب پذیر هستند و مجرمان می توانند از آنها سوءاستفاده کنند. مناطق دور افتاده و خلوت کار را برای این سارقان راحت تر می کند تا بتوانند دسترسی فیزیکی نیز به بخش های داخلی مادربرد پیدا کنند. این امر به ویژه برای دستگاههای قدیمی که در بسیاری از مناطق با منابع پایین و بدون بودجه کافی برای ارتقا خودپردازها قرار دارند , متداول است . زمانی که این موارد با هم ترکیب میشوند، دستگاههای خودپرداز دیگر تنها یک هدف بسیار سودآور نیستند، بلکه یک هدف آسان هستند .

از سال ۲۰۱۷ تا ۲۰۱۹ ، افزایش قابلتوجهی در حمله به خودپردازها صورت گرفته است و از دلایل آن می توان به آن اشاره کرد که تنها چند کمپانی بطور ویژه در این صنعت فعالیت می کنند. این سیستمهای مورد هدف در سراسر جهان صرفنظر از فروشندگان، با یکی از این دو هدف مورد هجوم قرار می گیرند: مجرمان یا بدنبال سرقت اطلاعات مشتریان هستند و یا بطور مستقیم از سرمایه نقدی بانک سرقت می کنند.

با در نظر گرفتن تمام موارد گفته شده در بالا، ما تصمیم گرفتیم که در مورد آنچه در دنیای بدافزار های ATM و POS در چند ساله اخیر رخ دادهاست بیشتر کاوش کنیم.

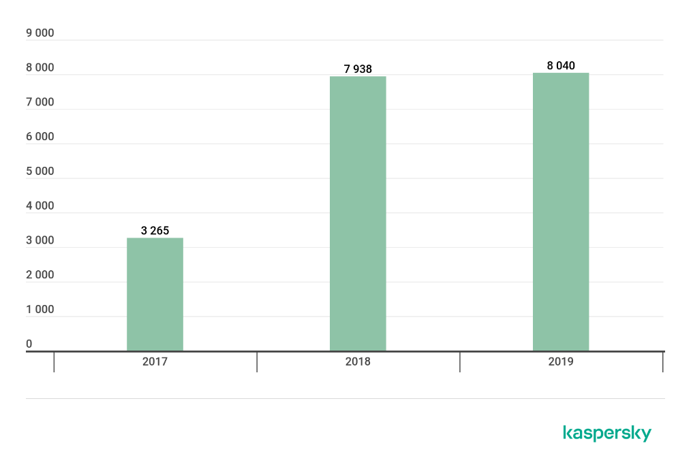

حملات بدافزاری به خودپردازها بر اساس تعداد

برای به دست آوردن نگاهی دقیقتر به سابقه بدافزارها در سراسر جهان ، ما از آمار پردازششده توسط شبکه امنیت Kaspersky (KSN) در طول سه سال گذشته در سطح جهان استفاده کردیم .

تعداد دستگاههای آلوده شده به بدافزار در سال های2017-2019

نتایج نشان می دهد که تعداد دستگاههایی که توسط Kaspersky محافظت میشوند و حداقل یک بار با حمله بدافزار های ATM\POS مواجه شده اند، رشدی دو رقمی را در سال ۲۰۱۸ تجربه کردهاست و سپس این عدد ثابت مانده و حتی افزایش جزئی هم در سال ۲۰۱۹ پیدا کرده است.

نقشه جغرافیایی پراکندگی دستگاه هایی که در سال 2017 به بدافزارهای ATM / POS آلوده شده اند

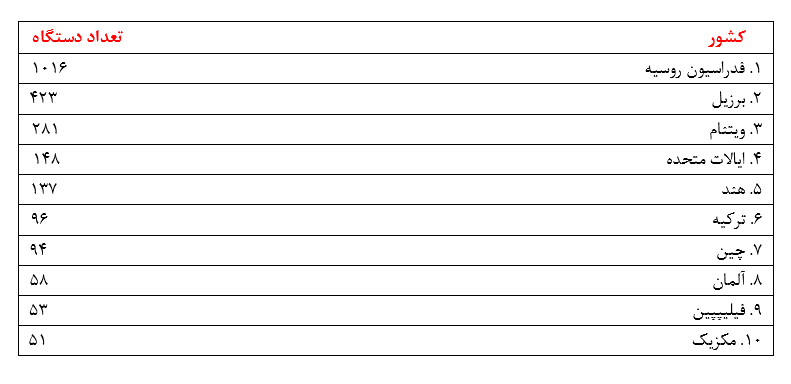

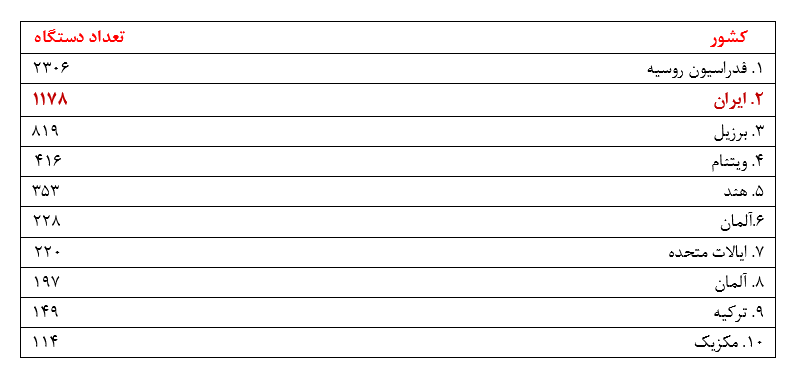

۱۰ کشور با بالاترین تعداد آلودگی دستگاههای ATM و POS به بدافزار در سال ۲۰۱۷:

ده کشوری که بیشترین تعداد دستگاههای آلوده شده به بدافزار را داشته اند , به طور نسبی در سراسر جهان پراکنده بوده اند . با بیشترین تعداد در روسیه. روسیه سابقه ای طولانی در مجرمانی که موسسات مالی را هدف قرار میدهند داشتهاست. برای مثال ، در سال ۲۰۱۷ محققان Kaspersky یک بدافزار ATM بنام ATMitch” ” را شناسایی نمودند که دسترسی و کنترل از راه دور خودپردازهای بانکهای روسی را به مجرمان میداد. به علاوه ، نرخ نسبتا ً بالای 2 کشور برزیل و مکزیک میتواند تا اندازه ای به تاریخچه طولانیمدت آمریکای جنوبی و آمریکای لاتین به عنوان نقطه کانونی بدافزارهای ATM نسبت داده شود .

نقشه جغرافیایی پراکندگی دستگاه هایی که در سال 2018 به بدافزارهای ATM / pos آلوده شدند

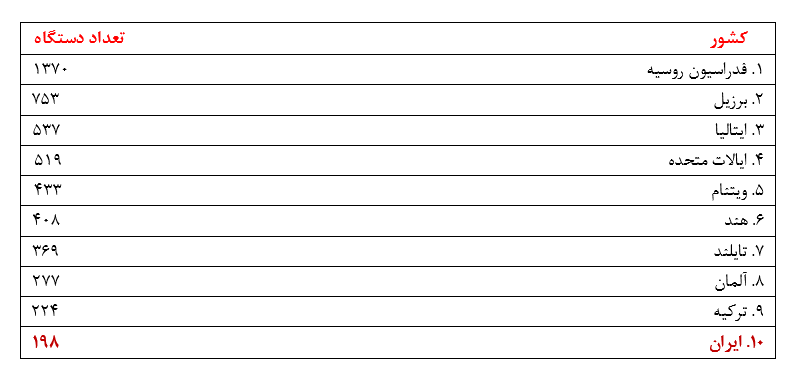

10کشور با بالاترین تعداد آلودگی دستگاههای ATM و POS به بدافزار در سال ۲۰۱8:

در سال ۲۰۱۸ کشورهایی که بیشترین تعداد آلودگی دستگاههای ATM / pos را به بدافزار، (بر اساس یک نوع دستگاه خاص)داشته اند، همچنان در سراسر جهان پراکنده باقی مانده اند، اما کشورهای روسیه و برزیل همانند سال ۲۰۱۷ با بیشترین میزان آلودگی ثبتشده شناسایی شده اند.

افزایش کلی تعداد دستگاه های آلوده شده را میتوان هم به ظهور بدافزارهای جدید ATM و هم به پیشرفت کمپانی های جدید در این زمینه نسبت داد:

- بدافزار ATMJackpot برای اولین بار در سال ۲۰۱۶ در تایوان ظاهر شد . این ویروس ، شبکههای داخلی بانکها را آلوده میکند و به آن اجازه خروج مستقیم پول نقد از خودپرداز را میدهد . ATMJackpot قادراست به هزاران دستگاه خود پرداز دسترسی پیدا کند.

- WinPot در آغاز سال ۲۰۱۸ در اروپای شرقی شناسایی شد و بطوری طراحی شده بود تا دستگاه آلوده را وادار سازد پول نقد را بصورت خودکار از با ارزش ترین کاست خود خارج کند. به دلیل وجود شمارنده زمان، اجرای آن وابسته به زمان است .

- بدافزار ice5 ریشه در آمریکایلاتین دارد . ابزار مهندسی آن در زبانی برنامهنویسی شدهاست که به مهاجمان اجازه میدهد تا به سطح قابلتوجهی بر روی دستگاههای خود پرداز آلوده شده دسترسی پیدا کنند . آلودگی اولیه این بدافزار از طریق پورت USB منتقل می شود.

- . ATMTest یک بدافزار چند مرحلهایست که در سال ۲۰۱۸ ساخته شده است . این بدافزار برای اجرا شدن، نیازمند دسترسی به کنسول خودپرداز است. بدین معنی که مهاجمان باید دسترسی از راه دور به شبکههای بانک را به دست آورند . این بدافزار در اصل برای دزدیدن پول نقد کد نویسی شده بود .

- Peralta دراصل تکامل یافته یکی از بدنام ترین پروژه های بدافزار خودپرداز به نام Ploutus است که منجر به ضرری بالغ بر ۶۴،۸۶۴،۸۶۴.۰۰ دلار در بین 73,258 خود پرداز در معرض خطر شده است . هم Peralta و هم Ploutus در آمریکایلاتین ساخته شده اند.

- بدافزار ATMWizX در پاییز ۲۰۱۸ شناسایی شد. این بدافزار همه وجه نقد را به طور خودکار خارج می کند و از با ارزش ترین کاست ها شروع میکند.

- همچنین در پاییز ۲۰۱۸ بدافزار ATMDtruck با نشانههایی مبنی بر این که اولین قربانیان آن در هند بودهاند ، ظاهر شد . این بدافزار اطلاعات کافی را از کارتهای اعتباری قرار گرفته در خودپردازهای آلوده جمعآوری کرده و در واقع میتواند آنها را شبیهسازی کند. بدافزار ” Dtrack ” یک ابزار جاسوسی پیچیده است .

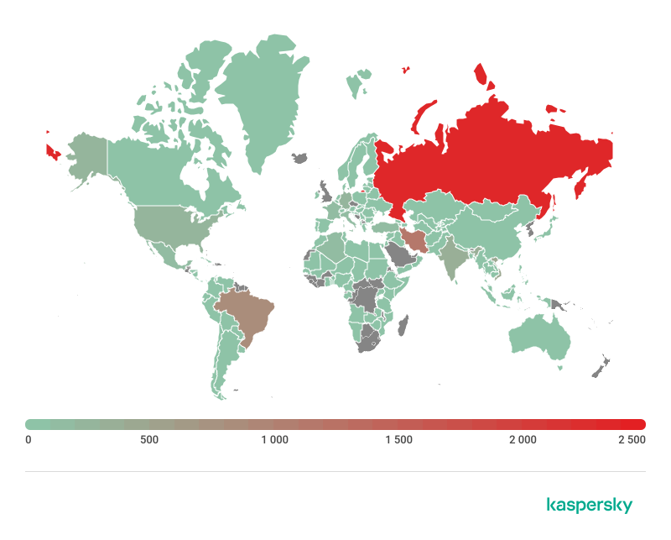

نقشه جغرافیایی پراکندگی دستگاه هایی که در سال 2019 به بدافزارهای ATM / pos آلوده شده اند

10کشور با بالاترین تعداد آلودگی دستگاههای ATM و POS به بدافزار در سال 2019:

در سال گذشته(2019)، ده کشوری که بالاترین سطح آلودگی ATM / pos به بدافزار را داشته اند با تنها یک تغییر به همان صورت باقی ماندند : مکزیک بار دیگر وارد این لیست شد در حالی که تایلند از لیست خارج شد.

در مجموع, تعداد کل دستگاههای آلوده یکبار دیگر افزایش یافت . در واقع , فعالیت بدافزارهای ATM و pos در بهار 2019 با یک رشته عملیات به سطوح جدیدی رسید:ATMgot و ATMqotX و ATMJaDi.

ATMqot مستقیما بر روی دیسپنسر دستگاه عمل می کند تا بیشترین میزان نقدینگی که ممکن است را از دستگاه به بیرون بکشد. و اگر نتواند این کار را انجام دهد به طور پیش فرض 20 اسکناس را خارج می کند.همچنین این بدافزار تکنیک های ضد سرقت را تحت تسلط خود در می آورد که به آن اجازه می دهد تا رد آلودگی را از روی خودپرداز پاک کند، همانند فایل های ویدیویی که به عنوان بخشی از مانیتورینگ دستگاه ها استفاده می شوند.

ATMJadi در آمریکای لاتین تنظیم شده است و قادر به پرداخت وجه خودپرداز است. از آنجایی که این یک پروژه مبتنی بر جاوا است ، به پلت فرم وابسته است – و بنابراین بسیار هدفمند است. برای نصب ، مهاجمان باید به شبکه بانک دسترسی پیدا کنند. این نشان می دهد که مهاجمان ابتدا زیرساخت های بانک را به خطر می اندازند. اما آنچه که بسیار جالب است آن است کهflag اشتباه دارای string هایی به زبان روسی است.

مشکل حملات سایبری با استفاده از سیستم های منسوخ بیشتر می شود این بدان معنی است که ، حتی با توسعه خانواده های جدید بدافزار 2019 ، از خانواده های خودپرداز قدیمی مربوط به سالهای گذشته هنوز می توان برای حملات موفقیت آمیز استفاده کرد.

نگاهی به آینده

بدافزارهای خودپرداز و پوز هرروزه به پیشرفت خود ادامه خواهند داد بنابراین ما نیز به بررسی و کنترل دقیق اکوسیستم ادامه خواهیم داد.

ما پیش ازاین بدافزاری همانند winpod را دیده ایم که در سال 2018 شناسایی شده است اما همچنان در سال جاری در نواحی مختلف جهان در حال فعالیت است. آمریکای لاتین مدت های زیادیست که به عنوان منطقه ای با مجرمان سایبری نوآور شناخته شده که حتی از تکنیک های مناطق دیگر نیز اقتباس می کنند.

تعجبآور نیست که به تازگی یک روند در حال توسعه شناسایی شدهاست: پروژه ATM MaaS که در آن یک گروه در آمریکایلاتین سعی داشتند تا بدافزارهای دستگاه های خودپردازی را که برای هر فروشنده بزرگ در بازار توسعه پیدا کرده بود، بفروشند. پروژههایی ازین دست شواهدی بر اثبات این امر هستند که دنیای بدافزارهای خودپرداز همچنان در حال گسترش است و مجرمان سایبری کماکان در حال توسعه دادن راه ها و و استراتژی های خود هستند.

همچنین تحقیقات ما نشان دادهاست که فراتر از آمریکایلاتین ، کشورهای اروپایی و منطقه APAC (آسیااقیانوسیه)[1]نیز به طور ویژه ای مورد توجه این مجرمان هستند. همانند ایالات متحده آمریکا. این امر نشان میدهد که بدافزارها یک تهدید جهانی جدی هستند.در هر صورت، دستگاههای خود پرداز تقریبا ً در تمام کشورهای جهان وجود دارند و سیستمهای کمی امکان دسترسی به چنین مقادیر عظیمی از سرمایه را فراهم میکنند .

پس چطور میتوانید از پول خود محافظت کنید؟ مهم نیست که بانکداری دیجیتال با چه اختلالاتی روبرو شده است, دستگاههای خودپرداز کماکان بخش اجتنابناپذیری از مدیریت بودجه شما را تشکیل می دهند. در حالی که شما نمیتوانید این که یک خودپرداز مورد حمله قرار میگیرد یا نه را کنترل کنید ، با نظارت آگاهانه حساب و تراکنش های مالی خود میتوانید اطمینان حاصل کنید که فعالیتهای مشکوک به سرعت شناسایی و کانالهای مربوط به موقع مطلع میشوند. این کار میتواند به کاهش خسارات ناشی از هر حملهای کمک کند .

برای موسسات مالی ، “امن ماندن” به یک رویکرد جامع و چند مرحلهای نیاز دارد :

- ارزیابی اینکه کدام روش های حمله بیشتر مورد استفاده قرار میگیرند و ایجاد یک مدل از تهدیدها. این به عنوان مثال به این بستگی دارد که معماری شبکه در چه مکانی قرار دارد و خودپرداز در کجا نصب شدهاست – مکان هایی که توسط سازمان شما کنترل نمیشوند , مانند دیواری در خیابان , یا یک دفتر تحت نظارت ویدئو , و یا موارد دیگر.

- مشخص کنید که کدام یک از خودپردازها قدیمی و منسوخ شده و قابل بروزرسانی نیستند و یا نسخه سیستم عامل خود به انتهای دوره پشتیبانی فروشنده رسیده است. اگر امکان جایگزینی و یا بروزرسانی این دستگاه ها را ندارید، حتما در مدل تهدید خود به این نکته توجه داشته باشید و اقدامات و راهکارهای امنیتی که بر بهره وری دستگاه تاثیر نمی گذارد را بکار گیرید.

- سیستم های خود را به طور منظم برای پیدا کردن هر نوع مسیر احتمالی حملات سایبری ارزیابی امنیتی کنید.

- به طور منظم ایمنی فیزیکی دستگاههای خودپرداز را برای تشخیص عناصر غیر عادی نصب شده توسط مهاجمان بررسی کنید .

- اگر پیکربندی خودپرداز اجازه دهد, یک راهحل امنیتی نصب کنید که از دستگاه در مقابل حملات مختلف محافظت کند.

پایانههای pos در بسیاری از جنبهها مشابه دستگاههای خود پرداز هستند ، اما هنوز دارای شماری از تفاوتهایی هستند که باید متوجه آنها باشید و بر اساس آن ها اقدام کنید. صرفنظر از مراحل ذکر شده در بالا ( که همچنان قابلاجرا هستند ) ، موارد زیر نیز باید در نظر گرفته شوند :

- اغلب در مقایسه دستگاه های قدرتمند و متوسط، پایانه های پوز فضای بیشتری را برای مانور مهاجمان ارائه میدهند و قادر به اجرای طیف گستردهای از بدافزارهای مدرن و هک هستند. این امر باعث لزوم پیادهسازی سیستم های محافظتی چند لایه می گردد.

- در حالی که آنها در فضاهای عمومی قرار دارند, عموما ً فاقد حفاظ های سنگینی هستند که روی دستگاههای خودپرداز نصب می شوند. بنابراین , این دستگاه ها بیشتر در معرض حملات مستقیم با استفاده از دستگاههای غیرمجاز هستند و این نکته باعث حساسیت بیشتر کنترل این دستگاه ها می گردد.

- از آنجا که آنها اغلب نه تنها در مسائل مالی , بلکه در پردازش اطلاعات شخصی مشتریان نیز دخیل هستند , این امر به جذابیت آنها برای حملات سایبری اضافه میکند و آنها را به قوانین بیشتری نیز مرتبط میکند . در ترکیب با سناریوهای حمله مستقیم, مانیتورینگ فایل ها و بازرسی وقایع ثبت شده سیستم ها اجباری هستند, به نحوی که امکان ردیابی تغییرات در حالت Offline وجود داشته باشد.

- سیستمهای تعبیهشده باید نه تنها توسط امنیت مبتنی بر هاست (host)، بلکه با استفاده از برنامه های امنیت سطح شبکه ، مانند شبکه امن Gateways و یا فایروال next gen که توانایی تشخیص و مسدود کردن ارتباطات ناخواسته و سیستمهای دیگر درون و خارج از زیرساخت شرکت را دارند ، محافظت شود .

[1] شامل کشورهای عمده آسیایی و کشورهای حاشیه اقیانوس آرام که از اقیانوسیه تا روسیه و از پایین تا سواحل غربی قاره آمریکا گسترش یافتهاند

منبع:https://securelist.com/atm-pos-malware-landscape-2017-2019/96750/ سایت کسپراسکای